Netzwerkverkehr mit Wireshark analysieren

TwinCAT/BSD verfügt standardmäßig über einen Paket-Sniffer. Das Programm tcpdump überwacht die Ethernet-Schnittstellen, zeichnet den Netzwerkverkehr auf und speichert die Daten in einer Datei auf dem Industrie-PC ab.

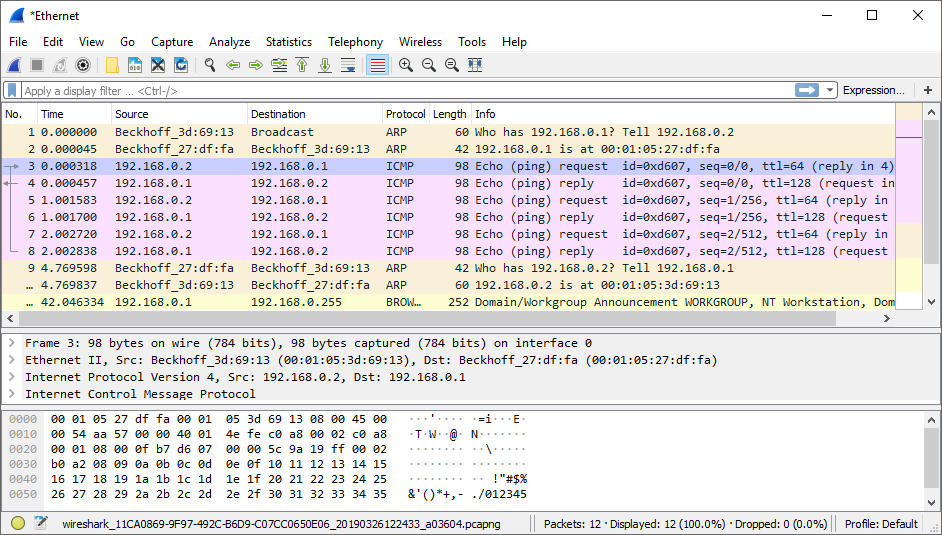

Die gespeicherte Datei kann anschließend auf einen Entwicklungsrechner kopiert, mit Wireshark geöffnet und analysiert werden.

Voraussetzungen:

- Wireshark installiert auf dem Entwicklungsrechner: https://www.wireshark.org/download.html

Wireshark User’s Guide: https://www.wireshark.org/docs/wsug_html_chunked/

Gehen Sie wie folgt vor:

- 1. Geben Sie den Befehl

doas tcpdump -i igb1 -s 0 -w DHCP.pcapin der Konsole ein. In diesem Beispiel entspricht igb1 der Ethernet-Schnittstelle X000.

-i Ethernet-Schnittstelle.

-s Länge des Snapshots. Der Wert „0“ setzt die Länge auf den Standardwert von 262144 Bytes.

-w Datei in welcher die Ausgabe gespeichert werden soll. - 2. Bestätigen Sie die den Befehl mit dem Passwort des Administrators.

tcpdump: listening on igb1, link-type EN10MB (Ethernet), capture size 262144 bytes- 3. Sie können die Aufzeichnung jederzeit mit [Strg] + [c] beenden.

33523 packets captured

33531 packets received by filter

0 packets dropped by kernel

Administrator@CX-3B151A:~ %- 4. In diesem Beispiel wird die Datei DHCP.pcap im Homeverzeichnis unter /home/Administrator gespeichert.

- 5. Kopieren Sie die Datei DHCP.pcap mit Hilfe des WinSCP-Clients auf einen Entwicklungsrechner (siehe: Dateien mit dem WinSCP-Client verwalten).

- Sie haben den Netzwerkverkehr erfolgreich auf der Ethernet-Schnittstelle igb1 aufgezeichnet. Anschließend können Sie die Datei DHCP.pcap mit Whireshark öffnen und analysieren.